Если у вас возникли вопросы, или появилось предложение, напишите нам

ПАК ЦЕНТР-Т

Регистрационный номер в реестре отечественного ПО: 2025

В наши дни использование распределенных централизованных систем стало повсеместной практикой. Такие системы используются в самых разных организациях различного размера, отраслей деятельности и форм собственности.

Вопросы защиты информации в таких системах также поднимались не раз, и не раз находились на них ответы. Основным подходом к обеспечению безопасности (в отличии от имитации безопасности) стала защита всех компонентов системы, в том числе и клиентов – СВТ, с которых происходит подключение к ресурсам системы, вне зависимости от того, что именно выступает в роли такого клиента: устаревшие ПК, специализированные аппаратные терминалы или машины с высокой производительностью.

В основе обеспечения безопасности для любых СВТ лежит доверенная загрузка операционной системы (ОС). Однако требование установки СДЗ в терминал звучит довольно абсурдно – их заводят для уменьшения расходов на инфраструктуру, а не наоборот. Кроме того, стационарная защита клиентов влечет за собой необходимость выстраивания продуманной системы их администрирования – причем и системного, и администрирования безопасности информации. Словом, теряется весь смысл.

ПАК «Центр-Т» обеспечивает возможность централизованной контролируемой загрузки образов на клиентские рабочие станции, а также их централизованного администрирования.

В ПАК «Центр-Т» защищённая сетевая загрузка терминальных станций происходит в 2 этапа. На первом с отчуждаемого носителя загружается образ ОС, называемый образом начальной загрузки (ОНЗ). ОНЗ на отчуждаемом носителе хранится в разделе, доступном только на чтение, тем самым обеспечивается доверенная загрузка операционной системы. Основная и единственная цель ОНЗ – обеспечение безопасного второго этапа, а именно сетевой загрузки программного обеспечения, посредством которого будет происходить подключение к терминальному серверу (сервер может быть не обязательно именно терминальный, будем называть его для примера именно так, на самом же деле это может быть, например, инфраструктура виртуализации с виртуальными рабочими столами или веб-сервер). Такое разделение на два этапа позволяет обеспечить безопасность загрузки ОС вне зависимости от того, какое именно оборудование используется в качестве терминального клиента с соблюдением следующих условий для аппаратной части:

- Архитектура процессора х86-64 с поддержкой аппаратной виртуализации;

- Наличие 2 гигабайт оперативной памяти;

- Возможность загрузки с USB-носителей.

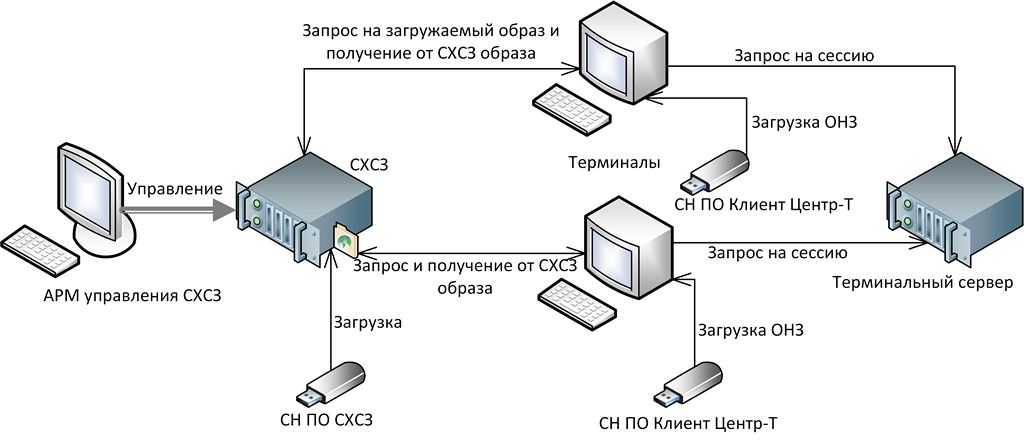

Структурная схема комплекса

ПО на терминалы загружается с Сервера хранения и сетевой загрузки (СХСЗ), – компонента «Центр-Т», состоящего из аппаратной (Специальный носитель ПО «СХСЗ» ) и программной (само записанное на носитель ПО «СХСЗ») частей. Другим компонентом ПАКа является Клиент – Специальный носитель ПО «Клиент Центр-Т» (клиентское устройство) с записанным на него ОНЗ. Подробнее о Специальных носителях ПО «Центр-Т» здесь.

Управление и настройка «Центр-Т» осуществляется посредством утилиты Удалённого управления СХСЗ.

Схема информационного взаимодействия компонентов инфраструктуры с ПАК «Центр-Т»

Для каждого пользователя терминальных станций на СХСЗ сохраняются данные о номере клиентского устройства, о назначенном ему образе, а также о настройках подключения к терминальному серверу (шаблон). После загрузки ОНЗ на клиентском устройстве происходит запуск Клиентского сервиса. Он получает информацию о номере носителя, который подключен к терминальной станции, и отправляет на СХСЗ запрос на получение образа и шаблона. СХСЗ в свою очередь определяет, какой образ и шаблон назначены пользователю, соответствующему указанному в запросе номеру носителя, и отправляет в ответ Клиенту имя образа и его настройки (шаблон). После получения этой информации Клиент начинает скачивание образа, находящегося на СХСЗ. Затем происходит запуск контейнера из образа, и работа пользователя продолжается внутри него. Полученный с СХСЗ шаблон определяет, к какому терминальному сервису начнётся подключение.

Как правило, СХСЗ и клиенты находятся в одном контуре, а вот терминальный сервер зачастую расположен удаленно. В случае необходимости в состав загружаемого образа может включаться клиент VPN для защиты канала между клиентом и сервером.

Для настройки и управления комплексом в процессе его эксплуатации в «Центр-Т» разделение административных полномочий производится между пятью ролями:

- Администратором сервисного режима. Администратор сервисного режима производит первоначальную настройку СХСЗ для работы. В дальнейшем в процессе эксплуатации СХСЗ Администратор сервисного режима отвечает за запуск и завершение работы СХСЗ, редактирование сетевых и других настроек, таких как разрешение экрана, резервирование и восстановление СХСЗ.

- Администратором. Администратор управляет учетными записями и шаблонами. Также администратор отвечает за настройки терминальной станции, за которой работает пользователь: разрешение экрана и кэширование образов ПО терминала.

- Администратором безопасности информации. Администратор безопасности информации отвечает за назначения пользователям образов ПО терминальной станции и шаблонов. В составе ПО терминальных станций содержится клиент для подключения к терминальному серверу, тем самым Администратор безопасности информации, назначая пользователю определенный образ, задает протокол подключения, а назначая шаблон, определяет, к какому терминальному серверу произойдет подключение.

- Контролером эксплуатации. Контролер эксплуатации выполняет аудит настроек шаблонов и пользователей. Контролер может только просматривать настройки, но не вносить в них изменения.

- Администратором нештатного режима. Администратор нештатного режима выполняет функции Администратора и Администратора безопасности информации при возникновении нештатных ситуаций, когда срочно необходимо внести изменения.

Администратор сервисного режима выполняет свои функции локально в ПО сервисного режима. Администратор, Администратор безопасности информации, Администратор нештатного режима и Контролер эксплуатации выполняют свои функции с собственных рабочих мест при помощи Утилиты удаленного управления СХСЗ. Также через эту Утилиту Администраторам и Контролеру доступны журнал событий, собираемых с СХСЗ и всех клиентских устройств, и информация о терминальных станциях, с которых пользователи производят подключение.

О том, какие меры защиты информации из Приказов ФСТЭК России № 17, 21 и 31 можно выполнить, применяя ПАК «ЦЕНТР-Т», смотрите здесь.

Информацию о стоимости можно запросить по адресу zakaz@okbsapr.ru

Документация

Центр-Т

| Название документа и аннотация | Скачать |

|---|---|

| Руководство по эксплуатации клиентских устройств |

|

| Руководство по быстрому старту |

|

| Руководство по эксплуатации СХСЗ |

|

| Руководство по эксплуатации АРМ Эмиссии |

|

к надстройке

Обратная связь

Отправьте нам сообщение или закажите обратный звонок.