Если у вас возникли вопросы, или появилось предложение, напишите нам

СПО Аккорд-Win64 К

Регистрационный номер в реестре отечественного ПО: 2130

На сегодняшний день многие организации используют программно-аппаратные комплексы средств защиты информации (ПАК СЗИ) Аккорд-Win32 и Аккорд-Win64, разработанные ОКБ САПР. С их помощью можно реализовать следующие основные функции безопасности:

- доверенная загрузка компьютера;

- идентификация/аутентификация пользователя;

- контроль целостности системной области диска, системных файлов, программ и данных;

- разграничение доступа пользователей к ресурсам компьютера;

- ведение протокола регистрируемых событий.

Однако для некоторых систем доверенная загрузка компьютера не является необходимой для реализации. К таким относятся:

- системы, для которых необходима защита информационных ресурсов от несанкционированного доступа, а целостность критичных файлов операционной системы (ОС) уже достоверно подтверждена до загрузки ОС (например, с помощью СЗИ НСД «Инаф») или обеспечена технологически;

- системы, в которых для удовлетворения требований по безопасности не требуется обеспечение доверенной загрузки средств вычислительной техники. Это государственные информационные системы, в которых обрабатывается информация минимального уровня значимости, или государственные информационные системы регионального или объектового масштаба, в которых обрабатывается информация низкого уровня значимости (в соответствии с приказом ФСТЭК № 17), а также информационные системы персональных данных 3 и 4 уровня защищенности (в соответствии с приказом ФСТЭК № 21).

- Защита от несанкционированного доступа;

- Идентификация/аутентификация пользователей для входа в ОС;

- Статический и динамический контроль целостности данных, их защита от несанкционированных модификаций;

- Создание индивидуальной для каждого пользователя изолированной программной среды;

- Запрет запуска неразрешенных программ;

- Разграничение доступа пользователей к массивам данных и программам с помощью дискреционного контроля доступа;

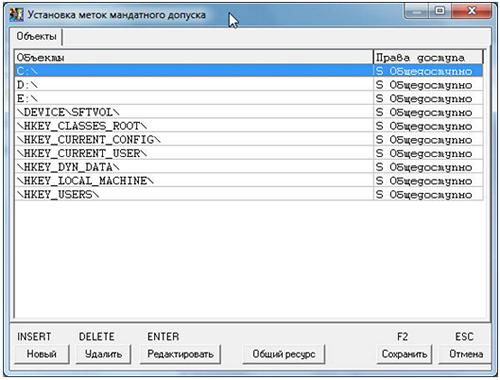

- Разграничение доступа пользователей и процессов к массивам данных с помощью мандатного контроля доступа;

- Автоматическое ведение протокола регистрируемых событий;

- Управление терминальными сессиями;

- Контроль печати на принтерах, подключенных как к терминальным серверам, так и к пользовательским терминалам.

- Контроль доступа к USB-устройствам.

- позволяет установить временной интервал, в который загрузка СВТ запрещена;

- позволяет контролировать целостность системной области диска, системных файлов, программ и данных;

- имеет собственную систему разграничения доступа;

- поддерживает управление потоками информации;

- поддерживает механизм блокировки экрана после некоторого установленного времени неактивности, который дополнен функцией идентификации пользователя при разблокировании СВТ;

- позволяет контролировать печать из любого прикладного программного обеспечения и маркировать выводимые на печать документы (в качестве маркера может выступать гриф секретности документа, имя пользователя, имя принтера, имя документа и другая служебная информация).

- перечень файлов, целостность которых должна контролироваться системой, и опции контроля;

- запуск стартовой задачи (для функционально замкнутых систем);

- наличие, либо отсутствие привилегий супервизора;

- детальность журнала доступа;

- назначение/изменение пароля для аутентификации;

- временные ограничения - время по дням недели (с дискретностью 30 мин), в которое разрешено начало работ для данного субъекта;

- параметры управления экраном - гашение экрана через заранее определенный интервал времени (в случае, если в течение указанного интервала действия оператором не выполнялись), подача соответствующих звуковых и визуальных сигналов.

В таких случаях при применении Аккорд-Win32 набор функций защиты будет избыточным. Поэтому компанией ОКБ САПР было разработано СЗИ, реализующее все функции Аккорд-Win32/ Аккорд-Win64, кроме функции доверенной загрузки, не требуемой для указанных систем — Аккорд-Win64 K.

Аккорд-Win64 K включает в себя СПО для 32-х и 64-х разрядных ОС, установку того или другого пользователь выбирает при начале инсталляции. СПО предназначено для разграничения доступа к рабочим станциям, терминалам, терминальным серверам и поддерживает работу со средствами идентификации пользователя.

Предусмотрена идентификация/аутентификация пользователя с помощью ТМ-идентификаторов DS 1992/1993/1995/1996, устройств ШИПКА или смарт-карт.

СПО работает на рабочих станциях и терминальных серверах, функционирующих под управлением 32-х и 64-х разрядных ОС семейства Windows.

Возможности

Основные характеристики

СПО Аккорд-Win64 K:

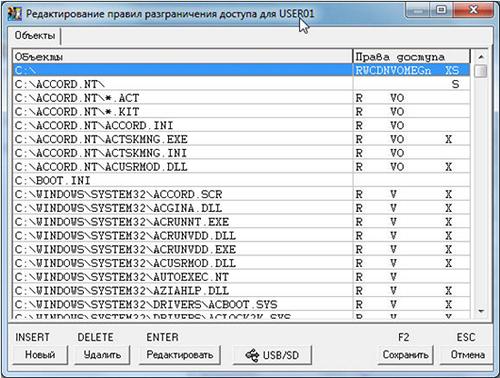

Программное обеспечение комплекса позволяет администратору безопасности информации реализовать правила разграничения доступа на основе набора атрибутов:

Операции с файлами

R - разрешение на открытие файлов только для чтения

W - разрешение на открытие файлов для записи

C - разрешение на создание файлов на диске

D - разрешение на удаление файлов

N - разрешение на переименование файлов

V - видимость файлов

O - эмуляция разрешения на запись информации в открытый файл

Операции с каталогами

M - создание каталогов на диске

E - удаление каталогов на диске

G - разрешение перехода в этот каталог

n - переименование подкаталогов

S - наследование прав на все вложенные подкаталоги

1 - наследование прав на 1 уровень вложенности

0 - запрет наследования прав на все вложенные подкаталоги

Прочее

X - разрешение на запуск программ

Регистрация

r - регистрация в журнале операций чтения при обращении к объекту

w - регистрация в журнале операций записи при обращении к объекту

меток доступа, которые могут быть поименованы как уровни секретности либо другим, более удобным образом (количество меток допуска может достигать шестнадцати);

и параметров:

Возможно использование вместо пароля (или одновременно с паролем) биометрической аутентификации пользователя.

Сравнение с ПАК СЗИ Аккорд-Win32 и Аккорд-Win64

Для реализации функций защиты (в первую очередь доверенной загрузки) Аккорд-Win32 и Аккорд-Win64 используют контроллер. Отсутствие контроллера в составе Аккорд-Win64 K обуславливает некоторые различия в реализации функций. Различия рассмотрены в таблице ниже.

|

Различие |

Аккорд-Win32/Аккорд-Win64 |

Аккорд-Win64 K |

|

Способ реализации процедур контроля целостности |

Аппаратный, программный |

Программный |

|

Место процедур контроля целостности в поэтапной загрузке компьютера |

Выполняется до и после загрузки ОС |

Выполняется после загрузки ОС |

|

Место процедур идентификации/аутентификации в поэтапной загрузке компьютера |

Выполняется до загрузки ОС |

Выполняется при загрузке ОС |

|

Хранение эталонных значений контрольных сумм |

В энергонезависимой памяти контроллера |

На жестком диске компьютера |

|

Хранение идентификационной информации пользователей |

В энергонезависимой памяти контроллера |

На жестком диске компьютера |

|

Класс защиты |

до 1Б включительно |

1Г |

Галерея скриншотов:

|

|

|

|

|

Продукт сертифицирован.

О том, какие меры защиты информации из Приказов ФСТЭК России № 17, 21 и 31 можно выполнить, применяя СПО «Аккорд-Win64 K», смотрите здесь.

Информацию о стоимости СПО Аккорд-Win64 К можно запросить по адресу zakaz@okbsapr.ru

Документация

СПО Аккорд-Win64 К

| Название документа и аннотация | Скачать |

|---|---|

| Редактор прав пользователей виртуальной инфраструктуры программа AcedVI |

|

Обратная связь

Отправьте нам сообщение или закажите обратный звонок.