Доклады, выступления, видео и электронные публикации

Аккорд-В. Защита без белых пятен

Программно-аппаратный комплекс Аккорд-В предназначен для защиты инфраструктуры виртуализации VMware vSphere 4.1, VMware vSphere 4.0 и VMware Infrastructure 3.5. Комплекс проходит сертификацию на класс защиты до 1В(АС), 3 класс(СВТ) и К1(ИСПДн) включительно.

В ПАК Аккорд-В реализованы следующие механизмы защиты:

- Доверенная загрузка всех элементов инфраструктуры виртуализации

- Пошаговый контроль целостности гипервизора, виртуальных машин, файлов внутри виртуальных машин и серверов управления инфраструктурой

- Разграничение доступа администраторов виртуальной инфраструктуры и администраторов безопасности

- Разграничение доступа пользователей внутри виртуальных машин

- Аппаратная идентификация всех пользователей и администраторов инфраструктуры виртуализации.

Система защиты Аккорд-В полностью интегрируется в инфраструктуру виртуализации, поэтому для ее функционирования не требуются дополнительные серверы. При этом Аккорд-В не ограничивает в целях безопасности возможностей виртуальной инфраструктуры, оставляя доступными все ее преимущества.

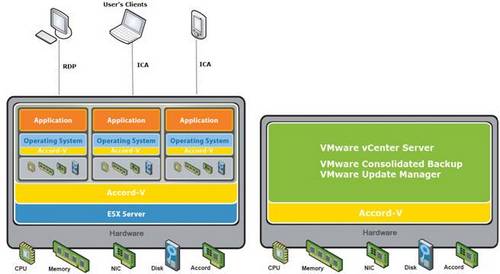

Общая схема интеграции Аккорд-В в инфраструктуру виртуализации

Защита ESX серверов

Основным компонентом в системе виртуализации vSphere является ESX-сервер. Он обеспечивает работу виртуальных машин, осуществляет их запуск, остановку, миграцию на другие ESX-сервера и т. д. Компрометация любого из его компонентов может привести к компрометации всех работающих на нем виртуальных машин, а, следовательно, и данных, которые ими обрабатываются. Поэтому крайне важно обеспечить доверенную загрузку ESX-серверов и пошаговый контроль целостности всех его компонентов.

Аппаратный контроль целостности гипервизора, Service Console и модулей защиты

Во время старта сервера, АМДЗ проверяет целостность BIOS и физического оборудования сервера. После этого должна начинаться проверка целостности файлов гипервизора, управляющей консоли Service Console и модулей защиты (эти модули устанавливаются в Service Console и предназначены для контроля запуска ВМ). В случае успеха обеих проверок гипервизор и Service Console загружаются в штатном режиме вместе с уже проверенными дополнительными модулями защиты.

Защита виртуальных машин

Виртуальным машинам присущи все те же угрозы, что и их «реальным» аналогам. Для них точно так же необходимо обеспечивать доверенную загрузку, контроль целостности, разграничение доступа и надежную идентификацию/аутентификацию пользователей (далее - и/а).

Средства разграничения доступа устанавливаются в гостевую ОС ВМ (аналогично тому, как в «реальных» системах они устанавливаются в ОС), а модули, осуществляющие процедуры загрузки и контроля целостности, находятся вне контролируемой ВМ. Эти модули просто обязаны быть независимыми от подконтрольного объекта, иначе это не защита, а имитация.

Контроль целостности файлов в виртуальных машинах

Перед запуском ВМ осуществляется проверка целостности файлов внутри виртуальных машин. Список контролируемых файлов должен определяться администратором безопасности и назначаться в программе управления виртуальной инфраструктурой.

Разграничение доступа пользователей ОС виртуальной машины

В гостевых ОС осуществляться мандатное и/или дискреционное разграничение доступа пользователей и процессов ко всем ресурсам. При этом для каждого пользователя внутри ВМ создается изолированная программная среда. И/а пользователей при доступе к приложениям и виртуальным рабочим столам осуществляться с помощью аппаратных идентификаторов.

Защита элементов управления виртуальной инфраструктурой

Как правило, vCenter устанавливается на «физический» сервер, и для его защиты применяется ПАК Аккорд, поддерживающий работу на терминальных серверах.

Защита дополнительных серверов со службами VMware, например VMware Update Manager, осуществляется аналогично серверу с vCenter, если они установлены на физическом сервере, или аналогично ВМ, если эти службы установлены на виртуальной машине.

Модули управления системой защиты устанавливаются на сервер с vCenter, что позволяет управлять всей системой защиты централизованно и анализировать журналы со всех ESX-серверов.

Перед загрузкой ОС и vCenter АМДЗ производит и/а администраторов, журналирует все попытки загрузки ОС и vCenter, производит контроль целостности BIOS и оборудования сервера. Далее проверяется целостность файлов ОС и файлов vCenter, предназначенных для управления средой виртуализации. Также проверяются модули защиты и управления системой защиты.

Для каждого администратора в vCenter создается изолированная программная среда.

Авторы: Лапшин С. В.; Конявская-Счастная (Конявская) С. В.

Дата публикации: 01.01.2011

Библиографическая ссылка: Лапшин С. В., Конявская С. В. Аккорд-В. Защита без белых пятен // Information Security/Информационная безопасность. М., 2011. № 1. С. 31.

Метки документа:

аккорд-в.

виртуализация

резидентный компонент безопасности (ркб)

Обратная связь

Отправьте нам сообщение или закажите обратный звонок.