Доклады, выступления, видео и электронные публикации

Айтрекинг против дипфейков

Технология liveness detection на основе движений глаз — простой и надёжный способ отличить живого человека от подделки

Проблема: дипфейки научились обманывать системы распознавания лиц

Банки, госуслуги, другие организации хотели бы идентифицировать человека онлайн по его лицу. Но пока не могут. Распознавание лиц уже есть в турникетах метро, на терминалах «оплаты улыбкой», в системе «Безопасный город» — везде, но не в Интернете.

У этого есть причина. При идентификации через Интернет устройство находится под полным контролем пользователя. При желании он может подменить видеопоток с камеры на заранее записанное видео или дипфейк.

Защита от поддельной биометрии — целая научная задача. Её название — Liveness Detection. Переводится как «проверка присутствия / „живости“».

Есть два основных вида атак на биометрические системы:

- «Атака предъявления», когда камере предъявляется что-то поддельное, например, силиконовая маска или распечатанная фотография

- Подмена данных на выходе камеры. Сюда относятся дипфейки

Первую атаку можно отбить, анализируя текстуру кожи, моргания, микродвижения. В целом, это решенная задача.

А для защиты от второй атаки требуется что-то принципиально новое. Поскольку если злоумышленник заранее запишет лицо жертвы на видео и отправит его серверу, то оно будет неотличимо от видео живого пользователя.

Решение: случайная траектория, которую нельзя предсказать

Мы предлагаем следующий подход. Вместо того чтобы анализировать, как выглядит лицо, мы проверяем, как человек реагирует на непредсказуемый стимул.

Как это работает:

- На экране появляется движущаяся точка

- Пользователь следит за ней глазами несколько секунд

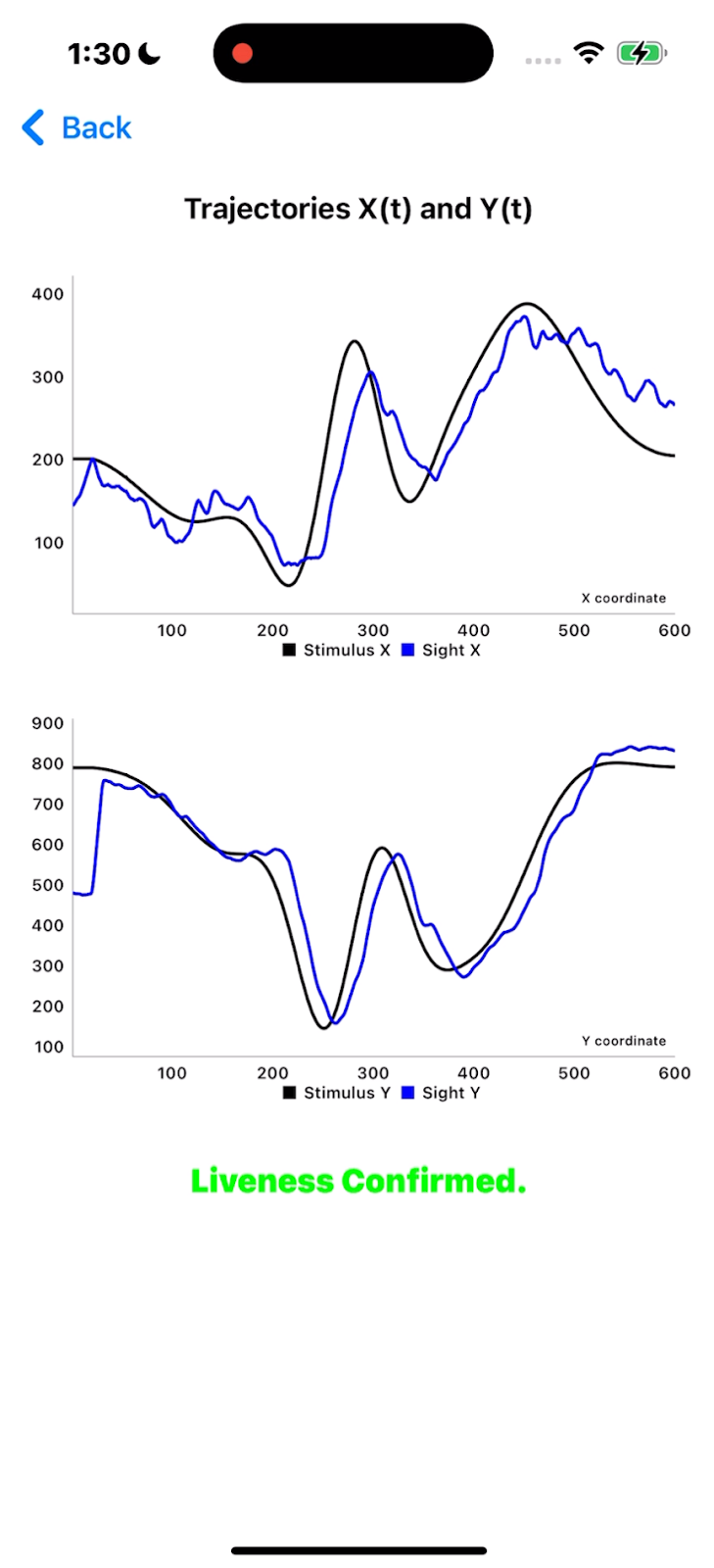

- Система сравнивает траектории взгляда и стимула — если совпадают, перед нами живой человек

Ключевой момент: траектория точки генерируется случайно в момент аутентификации на сервере. Злоумышленник не может подготовить видео заранее, потому что не знает, какую именно траекторию нужно будет отслеживать.

Эксперимент

Чтобы убедиться, что метод работает, мы провели эксперимент. Сгенерировали много случайных траекторий с помощью рядов Фурье. И попросили разных людей проследить за движущейся точкой. Всего собрали 122 записи.

Как определяем направление взгляда

Для отслеживания взгляда использовали ARKit — стандартный фреймворк iOS. Он определяет направление взгляда по 3D-модели лица с приемлемой точностью с частотой 60 кадров в секунду.

Никакого специального оборудования не требуется — достаточно обычного iPhone с фронтальной камерой.

Как сравниваем траектории

Между движением точки и реакцией глаз всегда есть задержка — время реакции человека. Обычно это 100-200 миллисекунд.

Алгоритм определяет эту задержку, сдвигает траектории и оценивает их близость по нескольким статистическим признакам. Финальное решение принимает простая линейная модель — никаких тяжёлых нейросетей.

|

|

Слева — демонстрация стимула, справа — результат проверки: присутствие живого человека подтверждено.

Результаты: точность на уровне лучших решений

Мы собрали 122 записи реальных людей. А чтобы проверить защиту, нагенерировали более 500 «атак» (склеивали траекторию взгляда из одного видео с траекторией точки из другого).

Итог: Вероятность ошибки (EER, Equal Error Rate) — 1.6%. На этом уровне находится точка равновесия между «пропустили хакера» и «заблокировали честного пользователя».

Для сравнения: предыдущий State-of-the-Art метод DeepEyedentificationLive (Makowski, 2021) давал 1.1%. Но там использовался профессиональный медицинский окулограф за тысячи долларов с частотой 1000 кадров в секунду. Мы достигли сопоставимой точности на обычном смартфоне.

|

Метрика |

Результат |

|

Equal Error Rate (EER) |

1.6% |

|

ROC-AUC |

99.5% |

От каких атак защищает метод

Replay-атаки: Злоумышленник записал видео жертвы заранее? Не поможет — траектория стимула будет другой.

Дипфейки: Даже идеально сгенерированное лицо бесполезно, если глаза смотрят не туда. А генерировать корректную глазодвигательную реакцию на случайную траекторию в реальном времени — задача, которую современные нейросети решать не умеют.

Более того, исследования показывают, что движения глаз каждого человека имеют индивидуальные биометрические особенности. Они так же уникальны, как голос и почерк. Это создаёт дополнительный барьер для злоумышленника.

Ограничения

Возможное ограничение метода — очки. Теоретически блики и оптические искажения могут затруднять определение направления взгляда, однако отдельно этот вопрос мы не исследовали.

Применение

Надежная система Liveness Detection позволит использовать биометрию онлайн. А такая биометрия может заменить одноразовые СМС-коды в качестве фактора аутентификации.

В отличие от кода из СМС, движения глаз нельзя по ошибке передать мошеннику. Поэтому ущерб от телефонного мошенничества значительно сократится.

Итог

Дипфейки научились подделывать лица, но не научились подделывать взгляд. Мы используем эту слабость: просим человека несколько секунд посмотреть на движущуюся точку — и по реакции глаз определяем, настоящий он или нет.

Метод работает на обычном смартфоне, показывает хорошую точность и открывает дорогу к будущему, в котором не будет паролей и кодов в СМС.

Авторы: Батмаев В. Б.; Новиков Ю. А.

Дата публикации: 14.01.2026

Библиографическая ссылка: Батмаев В. Б., Новиков Ю. А. Айтрекинг против дипфейков // Information Security/Информационная безопасность. М., 2025. № 6. С.51.

Метки документа:

аутентификация

биометрия

идентификация

уязвимости/угрозы/атаки

Обратная связь

Отправьте нам сообщение или закажите обратный звонок.