Если у вас возникли вопросы, или появилось предложение, напишите нам

Защита ИСПДн с применением технологии терминального доступа

Терминальный доступ — способ доступа к информационной системе (ИС), при котором локальная машина (терминал) не выполняет вычислительной работы, а лишь осуществляет перенаправление ввода информации (от мыши и клавиатуры) на центральную машину (терминальный сервер) и отображает графическую информацию на монитор.

Терминальные системы впервые появились в 1998 году, но сама идея терминальных систем была разработана в конце 80-х годов Эдом Якобуччи (глава и основатель Citrix System). В 1996 году Citrix System начала разработку WinFrame 2.0. В 1998 году Microsoft выпустила Windows NT server 4.0 Terminal edition, первую ОС для тонких клиентов.

К основным преимуществам терминального доступа можно отнести следующее:

- все данные хранятся и обрабатываются на одной машине (сервере), уменьшаются нагрузки на трафик, так как передается только изображение для монитора пользователя и данные от клавиатуры и мыши,

- сокращаются затраты на администрирование и обслуживание информационной системы в целом,

- снижаются затраты на модернизацию устаревшего программно-аппаратного обеспечения,

- пользователи информационной системы получают возможность работать удаленно в режиме on-line,

- увеличивается масштабируемость информационной системы.

Построение системы защиты ИСПДн осуществляется в соответствии с требованиями Постановления Правительства РФ от 1 ноября 2012 г. № 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных» и Приказа ФСТЭК России № 21 от 18.02.2013 г. «Об утверждении состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» (далее — Приказ ФСТЭК № 21). Применяемые средства защиты информации для безопасности персональных должны пройти оценку соответствия в форме обязательной сертификации по требованиям безопасности.

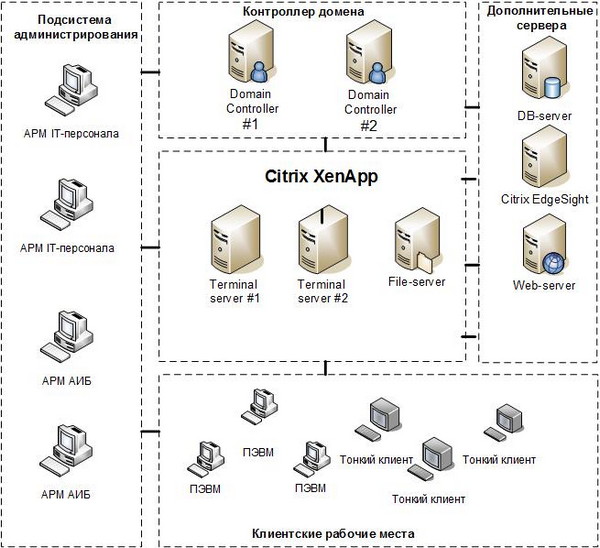

Рассмотрим типовую ИСПДн с применением технологии терминального доступа Citrix XenApp (см. рисунок ниже):

Система терминального доступа (СТД) состоит из связанных между собой логических сегментов:

- серверная часть,

- клиентская часть,

- подсистема администрирования.

Защита фермы серверов

Ключевой компонент такой ИСПДн — терминальный сервер, на котором будет запущен терминальный сервис. В его функции входит обеспечение сотрудников вычислительными ресурсами, поэтому терминальные сервера являются критичными с точки зрения информационной безопасности ресурсами, и защищаться они должны очень тщательно.

В соответствии с требованиями Приказа ФСТЭК № 21 на терминальном сервере необходимо обеспечить:

- доверенную загрузку операционной системы,

- идентификацию/аутентификацию пользователей;

- разграничение доступа пользователей к ресурсам сервера,

- регистрацию событий безопасности;

- антивирусную защиту системы.

С точки зрения средств защиты для такой системы понадобится установить на сервер ПАК СЗИ от НСД «Аккорд-Win32»/«Аккорд-Win64» Terminal Server Edition (TSE) и купить лицензии для защиты терминального доступа по количеству подключаемых терминалов, а также сертифицированное средство антивирусной защиты.

Аналогичным образом должны защищаться и остальные сервера, образующие ИТ-инфраструктуру информационной системы, с той лишь разницей, что терминальный доступ к этим серверам требуется только ИТ-персоналу и Администраторам ИБ.

Защита ПЭВМ

Если в ИСПДн в качестве рабочих мест применяются полнофункциональные ПЭВМ на которых осуществляется как локальная обработка персональных данных, так и удаленная на серверах в режиме терминального доступа, необходимо, так же, как и для серверов, обеспечить доверенную загрузку, разграничение доступа к ресурсам, регистрацию событий безопасности и антивирусную защиту рабочей станции.

С точки зрения средств защиты понадобится установить на рабочую станцию:

- ПАК «Аккорд-Win32»/«Аккорд-Win64» для управления доступом в локальном режиме обработки персональных данных;

- специальное программное обеспечение «Аккорд-ТК» (модуль поддержки совместной работы с ПАК «Аккорд-Win32»/«Аккорд-Win64» (TSE) для работы в защищенном режиме с терминальным сервером по протоколам RDP и ICA;

- сертифицированное средство антивирусной защиты.

Система удаленного централизованного управления СЗИ от НСД «Аккорд»

Для удобства управления СЗИ от НСД семейства «Аккорд», обеспечивающих защиту серверов и рабочих станций, можно применять систему удаленного централизованного управления (СУЦУ) средствами защиты информации от несанкционированного доступа «Аккорд».

СУЦУ обеспечивает:

- централизованный сбор и хранение информации о зарегистрированных событиях доступа к подконтрольным объектам;

- возможность централизованного управления средствами защиты информации от несанкционированного доступа на подконтрольных объектах;

- единую точку контроля доступа к периферийным устройствам и контроля использования отчуждаемых машинных носителей.

Защита тонких клиентов

Для защиты тонких клиентов существует ряд решений:

- ПАК «Центр-Т»;

- ПАК СОДС «МАРШ!»;

- Защищенные облачные микрокомпьютеры MKT-card и MKT-card long.

ПАК «Центр-Т»

ПАК СЗИ НСД «Центр-Т» предназначенный для обеспечения защищенной загрузки образов программного обеспечения терминальных станций по сети.

Комплекс состоит из трех компонент:

- автоматизированное рабочее место (АРМ) «Центр» (загрузка АРМ осуществляется с USB-устройства ШИПКА-А);

- сервер хранения и сетевой загрузки (СХСЗ) (загрузка сервера осуществляется с USB-устройства ШИПКА-С);

- клиентские ПСКЗИ ШИПКА для терминальных станций (загрузка станции осуществляется с USB-устройства ШИПКА-К).

Организация загрузки ПО терминальных станций с помощью ПАК «Центр-Т» позволяет контролировать его целостность и обеспечивать оперативное администрирование прав, назначаемых пользователям в этих образах, так как образы защищаются кодами аутентификации, которые проверяются перед загрузкой на терминальную станцию аппаратным клиентским устройством (ШИПКА-К).

АРМ «Центр» загружается на любую отведенную для этого ПЭВМ с ШИПКИ-А, выполняется в оперативной памяти ПЭВМ, но не остается на ПЭВМ после отключения ШИПКИ. На АРМ «Центр» производится конструирование образов ПО терминальных станций, выработка ЭЦП для контроля их подлинности и целостности, работа с ключевыми парами, предназначенными для контроля подлинности и целостности образов ПО терминальных станций, инициализация и обновление ШИПОК-С (СХСЗ) и ШИПОК-К.

СХСЗ загружается на любой отведенной для этого ПЭВМ с ШИПКИ-С, выполняется в оперативной памяти ПЭВМ, но не остается на ПЭВМ после отключения ШИПКИ-С. На сервере производится создание пользователей, назначение им ШИПОК-К, сопоставление ШИПКАМ-К образов ПО терминальных станций.

ПО начальной загрузки терминальных станций загружается с клиентских ШИПОК-К, поэтому терминальным клиентом может быть любое СВТ, поддерживающее загрузку с USB-устройств (в том числе и «устаревшие» ПЭВМ, которыми располагал парк вычислительной техники информационной системы). Образ начальной загрузки стартует с диска ШИПКИ-К, обращается к СХСЗ, получает образ, сопоставленный этой ШИПКЕ-К, проверяет ЭЦП и, в случае корректности ЭЦП, разрешает исполнение ПО терминальной станции. Образ, прошедший проверку подлинности, в дальнейшем загружается в оперативную память терминальной станции. Загруженное ПО терминальной станции инициирует соединение с терминальным сервером. С использованием клиентских ШИПОК-К пользователи терминальных станций осуществляют идентификацию в ПАК «Аккорд-Win64» (TSE) при входе на терминальный сервер (ШИПКА используется как аппаратный идентификатор).

СОДС «МАРШ!»

ПАК СОДС «МАРШ!» реализует концепцию доверенного сеанса связи (ДСС). Комплекс представляет собой загрузочное USB-устройство с собственным микропроцессором, управляющим доступом к нескольким аппаратно разделённым областям памяти на основании назначенных для них атрибутов, содержащее загрузочную ОС, набор функционального ПО, СЗИ НСД и СКЗИ.

Образ ОС СОДС «МАРШ!» может включать в себя необходимое функциональное ПО для доступа к инфраструктурам виртуализации, терминальным системам, веб-сервисам, облачным инфраструктурам.

Для СТД на базе Citrix XenApp в состав образа ОС СОДС «Марш!» может быть включен клиент Citrix Receiver.

Комплексы ПАК «Центр-Т» и СОДС «МАРШ!» также подойдут и для АРМ на базе полнофункциональных ПЭВМ, если обработка данных ведется исключительно на терминальном сервере.

Защищенные облачные микрокомпьютеры MKT-card

В основе защищенных микрокомпьютеров лежит принципиально новая архитектура на базе «гарвардских» процессоров, чья цена на порядок ниже стоимости традиционных ПK с аналогичными вычислительными характеристиками и аналогичным уровнем защищенности.

MKT-card — это защищенный микрокомпьютер с динамически изменяемой архитектурой. Конструктивно MKT-card оформлен как док-станция с отчуждаемым компьютером. Док-станция содержит 8 USB-портов, выход HDMI, сетевой разъем RJ-45, разъем питания. Возможно также использование Wi-Fi. Активная часть компьютера MKT-card размещается в отчуждаемом модуле размерами 120×40×10, что позволяет хранить его в стандартном пенале для ключей. Микрокомпьютер создан на базе четырехъядерного Cortex-A9 процессора, причем в его состав включен мощный видеоускоритель, позволяющий воспроизводить файлы Full HD.

Программное обеспечение MKT-card размещено в памяти с физически устанавливаемым доступом read only (RO), что исключает его искажение и обеспечивает неизменность (стабильность) среды функционирования, тем самым обеспечивается доверенная загрузка операционной системы и функционального ПО автоматизированного рабочего места пользователя. Обеспечение стабильности среды функционирования также позволяет встраивать и применять любые сертифицированные СКЗИ, предназначенные для работы в ОС Android и Linux, и использовать MKT-card как средство электронной подписи (СЭП) в терминальных и облачных инфраструктурах.

C точки зрения технологий защищенной загрузки ОС MKT-card существует в двух вариантах исполнения:

- MKT-card, работающий в режиме локальной загрузки эталонной ОС со встроенного защищенного диска;

- MKT-card, поддерживающий технологию сетевой загрузки доверенного образа ОС, то есть работающий в качестве компонента «ШИПКА-К» из состава комплекса ПАК «Центр-Т». Образ начальной загрузки для ПАК «Центр-Т» расположен в разделе памяти MKT-card, защищенном от перезаписи на аппаратном уровне.

В состав образа операционной системы микрокомпьютеров МКТ-card, работающих в режиме локальной загрузки эталонной ОС, входит функциональное программное обеспечение, обеспечивающее защищённый удалённый доступ к терминальным и инфраструктурам виртуализации, эксплуатирующимся в Банке России.

Состав образа ОС МКТ-card с локальной загрузкой включает:

- Citrix Receiver — клиентское ПО, которое обеспечивает доступ к установленным системам XenDesktop и XenApp;

- Аккорд-TK — модуль поддержки совместной работы с ПАК «Аккорд-Win32»/ «Аккорд-Win64» TSE;

- клиент Remote Desktop Protocol (RDP);

- прикладное офисное ПО.

В микрокомпьютерах МКТ-card с поддержкой технологии защищенного хранения и сетевой загрузки (ПАК «Центр-Т») в состав программной среды включен образ начальной загрузки ПО терминальных станций. При этом МКТ-card с поддержкой ПАК «Центр-Т» может функционировать в уже существующей инфраструктуре защищённой сетевой загрузки ПО, что не требует приобретения дополнительных серверов СХСЗ (ПАК «Центр-Т»).

При необходимости состав программного обеспечения МКТ-card может быть изменён под задачи конкретной автоматизированной системы.

МКТ-card могут использоваться в качестве аппаратного идентификатора пользователя в инфраструктурах виртуализации или системах терминального доступа.

Структура защищенной ИСПДн на базе технологий терминального доступа изображена на рисунке ниже:

Обратная связь

Отправьте нам сообщение или закажите обратный звонок.